News

-

enero 13, 2025Tráfico de Suricata y C2: Las Buenas Reglas Son Un Arte en sí Mismas

enero 13, 2025Tráfico de Suricata y C2: Las Buenas Reglas Son Un Arte en sí Mismas

Hacer visible la información y reconocer patrones en ella es el eje en la defensa de una red. Existen numerosas…

-

diciembre 24, 2024Análisis De Malware: Un Cargador De Rootkits De Kernel Land para FK_Undead

diciembre 24, 2024Análisis De Malware: Un Cargador De Rootkits De Kernel Land para FK_Undead

Descubrimos un cargador de rootkits de Windows [F1] para la familia de malware FK_Undead. La familia de malware es conocida…

-

diciembre 16, 2024Riesgos De Los Regalos De Navidad Inteligentes

diciembre 16, 2024Riesgos De Los Regalos De Navidad Inteligentes

Las tecnologías inteligentes, como los altavoces inteligentes y los juguetes inteligentes, se encuentran ahora entre los regalos de Navidad más…

-

diciembre 11, 2024Identidades Virtuales: ¿Tentar El Futuro o El Peligro Invisible?

diciembre 11, 2024Identidades Virtuales: ¿Tentar El Futuro o El Peligro Invisible?

Imagina poder crear el avatar de una persona en cuestión de minutos. Gracias a la inteligencia artificial (IA), esto es…

Blog

-

diciembre 4, 2024Prueba De Penetración: Cinco Vulnerabilidades En El Software de Gestión

diciembre 4, 2024Prueba De Penetración: Cinco Vulnerabilidades En El Software de Gestión

Una empresa de software con sede en Kiel tuvo que tapar un total de cinco vulnerabilidades de seguridad después de…

-

noviembre 25, 2024Estafas de LinkedIn: Los ciberdelincuentes Utilizan Estas Estafas En Las Redes Empresariales

noviembre 25, 2024Estafas de LinkedIn: Los ciberdelincuentes Utilizan Estas Estafas En Las Redes Empresariales

Los intentos de fraude hace tiempo que llegaron a LinkedIn. Sin embargo, muchos miembros no asocian la red empresarial con…

-

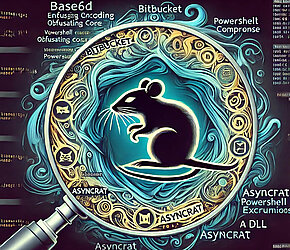

noviembre 11, 2024Malware por (bit)bucket: Presentación de AsyncRAT

noviembre 11, 2024Malware por (bit)bucket: Presentación de AsyncRAT

Recientemente, descubrimos una sofisticada campaña de ataque que emplea un enfoque de múltiples etapas para distribuir AsyncRAT a través de…

-

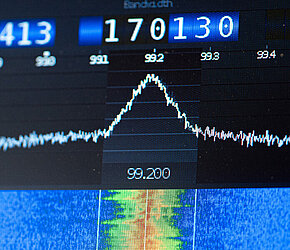

noviembre 5, 2024El Enemigo Escucha… Pero El Amigo También.

noviembre 5, 2024El Enemigo Escucha… Pero El Amigo También.

Terminar en prisión simplemente por escuchar y observar: un riesgo real para la investigación de seguridad. La situación legal actual…