Artículos recientes

- abril 23, 2024

- marzo 20, 2024

- febrero 27, 2024

- febrero 6, 2024

- enero 29, 2024

El malware STOP/DJVU Ransomware está actualmente muy activo y está causando mucho daño a los usuarios. Karsten Hahn, analista de virus de G DATA, habla sobre las características especiales del ransomware STOP, qué deben hacer los usuarios si su sistema se ve afectado y cómo pueden protegerse.

¿Qué familias de ransomware están particularmente activas actualmente?

¿De dónde obtiene realmente su nombre la plaga?

Este ransomware recibe su nombre STOP/DJVU de las primeras variantes conocidas, que utilizaban las extensiones de archivo .stop y .djvu. A menos que el ransomware escriba su nombre en el mensaje de rescate, la extensión del archivo se utiliza a menudo como nombre porque los usuarios afectados suelen buscar la extensión en Internet.

¿Qué hace que STOP Ransomware sea particularmente peligroso?

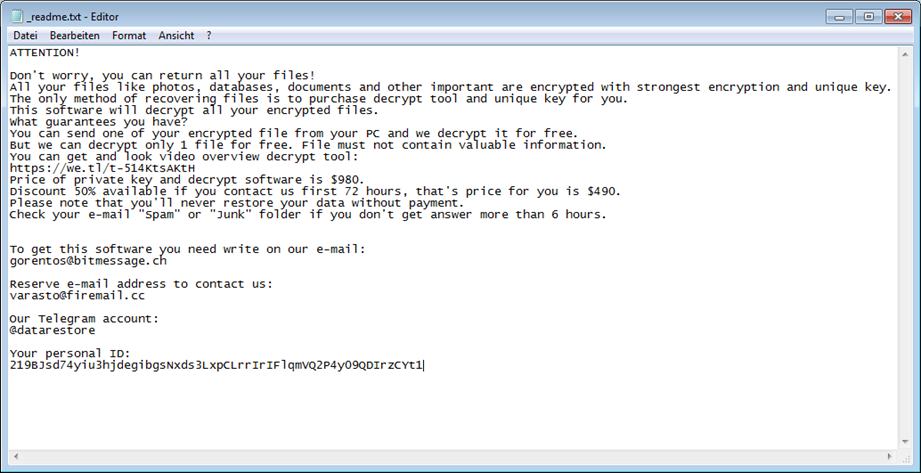

Los desarrolladores de este malware distribuyen STOP Ransomware como Ransomware-as-a-Service (RaaS). Ella es muy popular en este momento. RaaS significa que los delincuentes pueden configurar el malware según sus propios deseos. Normalmente, tiene la opción de especificar sus propias extensiones de archivo, especificar los archivos que se cifrarán y el monto de la demanda de rescate, y también proporcionar una dirección de correo electrónico de contacto específica. STOP Ransomware utiliza nuevas extensiones para los archivos cifrados con cada variante. Algunos ejemplos son: .stop, .toec, .leto, .neka, .coot, .nols o .kuub. Las opciones de configuración dificultan que los afectados identifiquen la familia de ransomware porque existe el riesgo de confusión con otros ransomware si utiliza las mismas extensiones de archivo.

¿STOP ransomware ataca específicamente a empresas o particulares?

En casi todos los casos, el ransomware STOP afecta a particulares porque la principal ruta de distribución son las descargas ilegales de software, cracks para productos de Windows o Microsoft Office y paquetes de adware. Es malware de mercado masivo. Esto lo distingue claramente de Ryuk, que normalmente cifra específicamente las redes corporativas. En última instancia, los grupos objetivo siempre dependen de las personas específicas que utilizan STOP ransomware.

¿Cómo funciona un ataque de ransomware?

Esto depende en gran medida de la ruta de ataque. Por ejemplo, los atacantes pueden explotar sistemas con RDP configurado de forma insegura probando contraseñas y nombres de usuario de uso común. Esto les permite ingresar al sistema y luego ejecutar ransomware en él. Mediante kits de exploits, que los delincuentes también pueden adquirir como servicio, definen de antemano los canales de distribución y, por tanto, la secuencia del ataque.

Estos podrían ser kits de explotación que envían documentos de Word infectados por correo electrónico. Por ejemplo, STOP Ransomware cifra documentos de Office, archivos de imagen y vídeo y archivos PDF. Los archivos ejecutables no se ven afectados por el malware. Los atacantes no están interesados en cifrar archivos relevantes para el sistema, sino en inutilizar datos importantes de los clientes, hasta que los usuarios paguen el rescate. Además, STOP Ransomware modifica el archivo HOSTS para bloquear el acceso a bleepingcomputer.com. Este es el sitio al que acuden las víctimas de infecciones de ransomware para encontrar ayuda de expertos. El sitio ofrece, entre otras cosas, descifradores.

¿Se pueden descifrar los sistemas infectados de forma gratuita?

La experiencia demuestra que nuestra tecnología DeepRay detecta muy bien el ransomware STOP. Los clientes corporativos y privados definitivamente deberían activar esta tecnología en su software. Así nuestros clientes están muy bien protegidos.

De lo contrario, por supuesto, se aplican las conocidas instrucciones de seguridad: Instale los parches de seguridad actuales en el sistema. Las firmas del software antivirus deben estar siempre actualizadas y, por supuesto, también es importante realizar copias de seguridad periódicas. Por supuesto, no previenen un ataque, pero no es necesario aceptar la demanda de rescate si los datos están cifrados. Es importante que las copias de seguridad siempre se almacenen en un área que no esté conectada permanentemente a la red. De lo contrario, STOP Ransomware también cifrará estos datos. Y en el caso de STOP Ransomware, se aplica especialmente lo siguiente: Manténgase alejado de cracks de software y descargas ilegales de software.

Enlace: https://www.gdata.de/blog/2019/11/35545-finger-weg-von-illegalen-software-downloads blog de G DATA Stefan Karpenstein